信息概要

出血性疾病渗透测试是针对止血系统相关产品的关键安全评估服务,通过模拟黑客攻击手段检测产品在极端条件下的抗渗透能力。该检测对保障患者生命安全至关重要,能提前发现凝血因子制剂、抗血小板药物等产品的潜在漏洞,避免因数据泄露或系统失效导致的治疗风险,确保医疗设备及数字化健康解决方案符合国际安全标准。检测项目

渗透路径分析:评估攻击者可能利用的系统入口点及横向移动路径。

身份认证绕过测试:检测非法获取管理员权限的漏洞可能性。

加密协议强度验证:检验数据传输过程中的加密算法可靠性。

API接口安全审计:审查医疗设备接口的未授权访问风险。

数据库注入检测:模拟SQL注入攻击检验患者数据防护机制。

固件逆向工程分析:解构设备固件寻找后门程序或硬编码密码。

物理端口攻击测试:尝试通过USB/串行端口获取系统控制权。

无线通信劫持:模拟蓝牙/WiFi信号拦截与篡改攻击场景。

云端存储渗透:评估云平台患者数据的越权访问可能性。

拒绝服务攻击防护:测试系统在洪水攻击下的持续服务能力。

会话劫持检测:验证用户会话令牌的安全生命周期管理。

日志清除痕迹检测:评估攻击者消除入侵记录的可能性。

输入验证机制测试:检测特殊字符输入导致的系统崩溃风险。

第三方组件漏洞扫描:检查依赖库中的已知安全缺陷。

权限提升漏洞挖掘:寻找普通用户获取root权限的路径。

配置缺陷审计:识别错误配置导致的敏感信息暴露。

内存溢出攻击测试:验证缓冲区边界防护机制有效性。

移动端应用破解:检测APP反编译及代码篡改风险。

网络分段测试:评估隔离网络区域的越界访问可能性。

社会工程防护评估:测试钓鱼攻击的防范响应机制。

硬件嗅探防御:检测电磁侧信道的信息泄露风险。

备份文件安全:验证数据库备份的加密与访问控制强度。

远程代码执行:寻找可触发远程控制的关键漏洞点。

安全头缺失检测:审查HTTP响应头的安全策略配置。

加密密钥管理:评估密钥存储与轮换机制的安全性。

更新机制验证:检测固件/软件更新包的签名伪造风险。

跨站脚本攻击:测试Web界面XSS漏洞的防护能力。

审计日志完整性:验证安全事件记录的防篡改特性。

物理安全测试:评估设备拆卸的敏感数据保护能力。

零日漏洞扫描:使用启发式技术探测未知攻击向量。

检测范围

凝血因子浓缩制剂,抗血小板药物,纤溶系统抑制剂,血管性血友病治疗产品,肝素类抗凝剂,口服抗凝新药,基因治疗载体,止血敷料,外科止血胶,凝血酶原复合物,血小板功能分析仪,凝血时间检测设备,血栓弹力图仪,基因测序诊断系统,出血风险评估软件,远程监控输液泵,智能注射笔,电子病例管理系统,云端凝血数据库,移动健康APP,体外诊断设备,植入式监测装置,输血管理系统,实验室信息平台,药物相互作用算法,血小板储存系统,急诊决策支持工具,家庭监测套装,临床研究数据平台,基因编辑治疗设备

检测方法

黑盒渗透测试:在不提供内部结构信息条件下模拟外部攻击。

灰盒测试:结合有限系统知识进行定向漏洞挖掘。

静态代码分析:通过源码扫描检测潜在安全缺陷。

动态运行分析:监控系统运行时内存及CPU异常行为。

模糊测试:注入随机异常数据触发边界条件错误。

协议逆向工程:解析私有通信协议寻找解析漏洞。

红队演练:组建专业攻击团队实施多维度渗透。

威胁建模:系统化分析可能威胁及攻击路径。

密码强度审计:采用暴力破解验证加密机制可靠性。

硬件调试接口扫描:检测JTAG/SWD等调试端口的防护状态。

无线频谱分析:捕获异常射频信号进行协议分析。

社会工程评估:模拟钓鱼邮件/电话测试人员安全意识。

供应链攻击模拟:检验第三方组件更新包的签名验证。

权限矩阵测试:验证最小权限原则的实施完整性。

容器逃逸检测:评估Docker等容器环境的隔离突破风险。

中间人攻击:模拟网络流量拦截与篡改场景。

固件签名验证:检查更新机制的数字证书有效性。

内存取证分析:通过内存转储提取敏感信息残留。

安全配置审计:对照CIS基准验证系统配置合规性。

零日漏洞探测:使用变异测试技术发现未知漏洞。

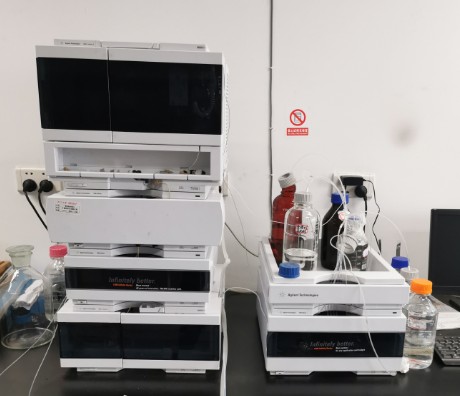

检测仪器

协议分析仪,逻辑分析仪,频谱分析仪,硬件调试器,电磁嗅探探头,射频信号发生器,网络渗透测试平台,二进制逆向工作站,内存取证工具包,密码破解集群,模糊测试框架,漏洞扫描系统,无线安全评估套件,硬件仿真平台,物联网安全测试箱