信息概要

安全边界破坏性测试是一种通过模拟恶意攻击或异常条件来评估系统、设备或网络在安全边界受到破坏时的表现和防护能力的测试方法。该测试对于识别潜在漏洞、验证安全防护措施的有效性以及提升整体安全性至关重要。通过第三方检测机构的专业服务,可以全面评估产品的安全性能,确保其符合行业标准及法规要求,从而降低安全风险。

检测项目

渗透测试,漏洞扫描,身份验证绕过测试,数据完整性测试,拒绝服务攻击测试,缓冲区溢出测试,SQL注入测试,跨站脚本测试,会话劫持测试,权限提升测试,物理安全测试,网络嗅探测试,恶意代码注入测试,安全配置审计,日志篡改测试,数据泄露测试,API安全测试,加密强度测试,社会工程学测试,防火墙绕过测试

检测范围

网络设备,服务器,数据库系统,Web应用,移动应用,物联网设备,工业控制系统,云计算平台,防火墙,入侵检测系统,VPN设备,存储设备,终端设备,嵌入式系统,智能家居设备,车载系统,医疗设备,金融系统,通信设备,安防系统

检测方法

黑盒测试:模拟外部攻击者在无内部信息的情况下进行测试。

白盒测试:基于系统内部结构和代码进行全面的安全评估。

灰盒测试:结合黑盒和白盒方法,部分了解系统内部信息。

模糊测试:通过输入异常或随机数据来触发系统错误或漏洞。

静态代码分析:通过分析源代码或二进制代码来识别潜在漏洞。

动态分析:在运行时监测系统行为以发现安全问题。

逆向工程:通过分析编译后的代码或硬件设计来发现漏洞。

社会工程学测试:模拟攻击者利用人为因素进行安全突破。

红队演练:模拟真实攻击场景进行综合安全评估。

蓝队防御:评估防御措施在攻击下的有效性。

渗透测试:通过模拟攻击来评估系统的防护能力。

漏洞扫描:使用自动化工具扫描系统已知漏洞。

配置审计:检查系统配置是否符合安全最佳实践。

日志分析:通过分析系统日志发现异常行为或攻击痕迹。

网络流量分析:监测和分析网络流量以识别潜在威胁。

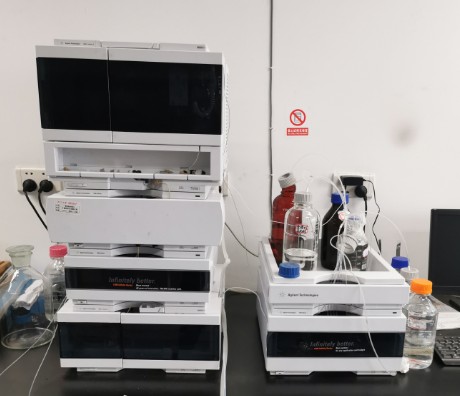

检测仪器

渗透测试平台,漏洞扫描器,网络协议分析仪,数据包捕获工具,静态代码分析工具,动态分析工具,逆向工程工具,社会工程学工具包,红队演练平台,蓝队防御系统,日志分析工具,配置审计工具,网络流量分析仪,加密分析仪,硬件安全测试设备